Une cyberattaque est une attaque initiée à partir d’un ordinateur contre un autre ordinateur ou un site Web, dans le but de compromettre l’intégrité, la confidentialité ou la disponibilité de la cible et des informations qui y sont stockées. Cet article explique ce que sont Cyber-attaques, sa définition, les types et parle de la manière de les prévenir et de la marche à suivre en cas de cyberattaque. Les cyberattaques, d’une certaine manière, peuvent être largement considérées comme faisant partie de la cybercriminalité. Une attaque pour commettre un cybercrime peut être qualifiée de cyberattaque !

Définition des cyberattaques

Selon la Practical Law Company, Whitepaper on Cyber Attacks, réalisé par hklaw.com, la définition des cyberattaques est la suivante :

Une cyberattaque est une attaque initiée à partir d’un ordinateur contre un site Web, un système informatique ou un ordinateur individuel (collectivement, un ordinateur) qui compromet la confidentialité, l’intégrité ou la disponibilité de l’ordinateur ou des informations qui y sont stockées.

La définition comporte trois facteurs distincts : [1] Attaque ou tentative illégale de [2] gagner quelque chose d’un [3] Système d’ordinateur. De manière générale, un système est un ensemble d’unités qui travaillent collectivement vers un objectif commun. Ainsi, qu’il s’agisse d’un seul ordinateur ou d’un ensemble d’ordinateurs – hors ligne ou en ligne (sites Web/intranets), il s’agit d’un système car ils fonctionnent pour faciliter quelque chose ou l’autre. Même un seul ordinateur possède de nombreux composants qui fonctionnent ensemble pour un objectif commun et s’appelle donc un système informatique.

Le principal facteur est accès illégal à un tel système. Le deuxième facteur est le système cible. Le dernier facteur est les gains pour le attaquant. Il convient de noter que l’accès illégal doit avoir un motif pour compromettre le système cible, de manière à ce que l’attaquant gagne quelque chose, comme des informations stockées dans le système, ou le contrôle total du système.

Lire: Pourquoi les sites Web sont-ils piratés ?

Types de cyberattaques

Il existe de nombreuses méthodes de cyberattaques, de l’injection de logiciels malveillants au phishing en passant par l’ingénierie sociale et le vol interne de données. D’autres formes avancées mais courantes sont les attaques DDoS, les attaques par force brute, le piratage, la détention d’un système informatique (ou d’un site Web) contre une rançon à l’aide d’un piratage direct ou d’un ransomware.

Certains d’entre eux ont été énumérés ci-dessous :

- Obtenir ou tenter d’obtenir un accès non autorisé à un système informatique ou à ses données.

- Attaques de perturbation ou de déni de service (DDoS)

- Pirater un site Web ou mal faire face au site

- Installation de virus ou de logiciels malveillants

- Utilisation non autorisée d’un ordinateur pour le traitement de données

- Utilisation inappropriée d’ordinateurs ou d’applications par des employés d’une entreprise, d’une manière qui nuit à l’entreprise.

Le dernier – l’utilisation inappropriée d’ordinateurs ou d’applications par les employés – pourrait être délibéré ou dû à un manque de connaissances. Il faut comprendre la véritable raison pour laquelle un employé, par exemple, a tenté de saisir des données erronées ou a accédé à un enregistrement de données particulier qu’il n’était pas autorisé à modifier.

L’ingénierie sociale pourrait également être une cause par laquelle un employé essaie délibérément de pirater la base de données – juste pour aider un ami ! Autrement dit, l’employé s’est lié d’amitié avec un criminel et est émotionnellement forcé d’obtenir des données innocentes pour le nouvel ami.

Pendant que nous sommes ici, il est également conseillé d’informer les employés sur les dangers du Wi-Fi public et pourquoi ils ne devraient pas utiliser le Wi-Fi public pour le travail de bureau.

Lire: Que sont les Honeypots et comment peuvent-ils sécuriser les systèmes informatiques.

Réponse aux cyberattaques

Mieux vaut prévenir que guérir. Vous avez dû entendre cela plusieurs fois. Il en va de même dans le domaine de l’informatique en matière de protection contre les cyberattaques. Cependant, en supposant que votre ou vos ordinateurs ou sites Web aient été attaqués, même après avoir pris toutes les précautions, certaines étapes de réponse générales communes sont définies :

- L’attaque a-t-elle vraiment eu lieu ou quelqu’un appelle-t-il pour faire une farce ?

- Si vous avez toujours accès à vos données, sauvegardez-les ;

- Si vous ne pouvez pas accéder à vos données et que le pirate demande une rançon, vous pouvez envisager de contacter les autorités judiciaires.

- Négocier avec le pirate et récupérer les données

- Dans le cas d’ingénierie sociale et d’employés abusant de leurs privilèges, des vérifications doivent être effectuées pour déterminer si l’employé était innocent ou a agi délibérément

- Dans le cas d’attaques DDoS, la charge doit être atténuée sur d’autres serveurs, afin que le site Web revienne en ligne dès que possible. Vous pouvez louer des serveurs pendant un certain temps ou utiliser une application cloud afin que les coûts soient minimes.

Pour des informations exactes et détaillées sur la façon de répondre de manière légale, veuillez lire le livre blanc mentionné dans la section Références.

Lire: Pourquoi quelqu’un voudrait-il pirater mon ordinateur ?

Prévention des cyberattaques

Vous savez peut-être déjà qu’il n’existe pas de méthode 100% infaillible pour contrer la cybercriminalité et les cyberattaques, mais vous devez tout de même prendre autant de précautions pour protéger vos ordinateurs.

Les principales choses à faire sont d’utiliser un bon logiciel de sécurité, qui non seulement analyse les virus, mais recherche également différents types de logiciels malveillants, y compris, mais sans s’y limiter, les ransomwares, et les empêche d’entrer dans l’ordinateur. La plupart du temps, ces codes malveillants sont injectés dans vos ordinateurs en visitant ou en téléchargeant des éléments à partir de sites Web non réputés, Driverain téléchargements, sites Web compromis qui affichent des publicités malveillantes également appelées Publicité malveillante.

En plus de l’antivirus, vous devez utiliser un bon pare-feu. Tandis que le intégré pare-feu dans Windows 10/8/7 est bon, vous pouvez utiliser tierce personne les pare-feu que vous jugez plus puissants que le pare-feu Windows par défaut.

S’il s’agit d’un réseau informatique d’entreprise, assurez-vous qu’il n’y a pas de prise en charge Plug and Play sur les ordinateurs des utilisateurs. C’est-à-dire que les employés ne doivent pas pouvoir brancher de clés USB ou leurs propres dongles Internet sur l’USB. Le service informatique de l’entreprise doit également surveiller l’ensemble du trafic réseau. L’utilisation d’un bon analyseur de trafic réseau permet de détecter rapidement les comportements étranges provenant de n’importe quel terminal (ordinateur d’un employé).

Lire: Meilleures pratiques de cybersécurité pour les petites entreprises.

Pour la protection contre les attaques DDoS, le site Web est mieux atténué sur différents serveurs, au lieu d’être hébergé simplement sur un seul serveur. La meilleure méthode serait d’avoir un miroir en permanence à l’aide d’un service cloud. Cela réduira considérablement les chances de succès d’un DDoS – pas pour longtemps du moins. Utilisez un bon pare-feu comme Sucuri et prenez quelques mesures de base pour protéger et sécuriser votre site Web.

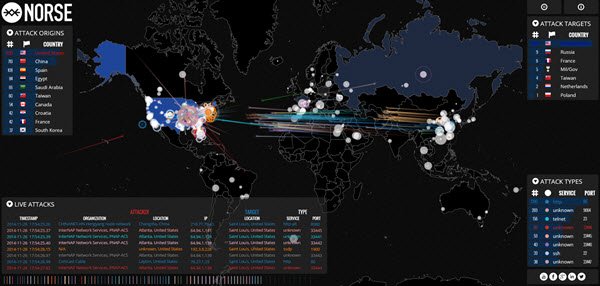

Voici quelques liens utiles qui affichent des cartes d’attaques numériques en temps réel :

- ipviking.com

- digitalattackmap.com

- fireeye.com

- norsecorp.com

- honeynet.org.

Jetez-y un coup d’œil. Ils sont plutôt intéressants !

Si vous avez quelque chose à ajouter, merci de le partager.

Lire la suite: Attaques par pulvérisation de mot de passe | Attaques par force brute | Vivre de la terre attaques | Attaques de surf | Attaques de bourrage d’informations d’identification | Façade de domaine | Attaques de démarrage à froid.

![[2023] 6 façons de copier / coller du texte brut sans formatage](https://media.techtribune.net/uploads/2021/03/5-Ways-to-Copy-Paste-Plain-Text-Without-Formatting-on-Your-Computer-shutterstock-website-238x178.jpg)