Vous avez dû le remarquer, il y a souvent de nombreux programmes installés sur votre machine qui nécessitent des droits d’administration pour démarrer. Avoir des droits d’administrateur dans Windows 11/10/8/7 vous permet d’apporter des modifications au système, qui peuvent affecter tous les autres utilisateurs. En d’autres termes, tout programme que vous décidez d’exécuter en tant qu’administrateur le rend plus accessible à l’ordinateur lorsqu’il s’exécute.

Le contrôle de compte d’utilisateur vous avertit avant que des modifications ne soient apportées – pas toutes les modifications, mais uniquement celles qui nécessitent des autorisations de niveau administrateur ou élevées. Chaque fois que vous exécutez certains programmes, vous pouvez voir l’invite UAC en premier. Ce n’est qu’après avoir donné votre consentement que le programme sera exécuté. Il s’agit d’une fonctionnalité de sécurité de Windows. La clé réside dans la compréhension de ce qui peut être fait et comment les modifications des droits d’administrateur ou des privilèges élevés peuvent être obtenues sans compromettre la sécurité.

Comment accorder ou obtenir des privilèges élevés dans Windows 11/10

Voyons les différentes options et scénarios.

- Ouvrir la fenêtre d’invite de commande élevée

- Faire en sorte que le programme soit toujours exécuté en tant qu’administrateur

- Désactiver le mode d’approbation administrateur à l’aide de Secpol

- Accordez des privilèges élevés.

Voyons-les en détail.

1]Ouvrir la fenêtre d’invite de commande élevée

Bien que vous puissiez effectuer de nombreuses tâches à l’aide du CMD, certaines tâches nécessitaient des privilèges élevés pour être exécutées. Windows 8.1 vous permet d’ouvrir facilement Invite de commande (administrateur) en utilisant le menu WinX. Cet article montre comment vous pouvez exécuter l’invite de commande en tant qu’administrateur.

Lire: Comment créer un raccourci avec des privilèges élevés pour exécuter un programme.

2]Faire en sorte que le programme soit toujours exécuté en tant qu’administrateur

Si vous souhaitez qu’un programme s’exécute toujours avec des privilèges d’administrateur, cliquez avec le bouton droit sur le fichier exécutable du programme, sélectionnez Propriétés. Ici, cochez la case Exécuter ce programme en tant qu’administrateur. Cliquez sur Appliquer > OK. Cet article vous montrera en détail comment faire en sorte que les applications soient toujours exécutées en tant qu’administrateur.

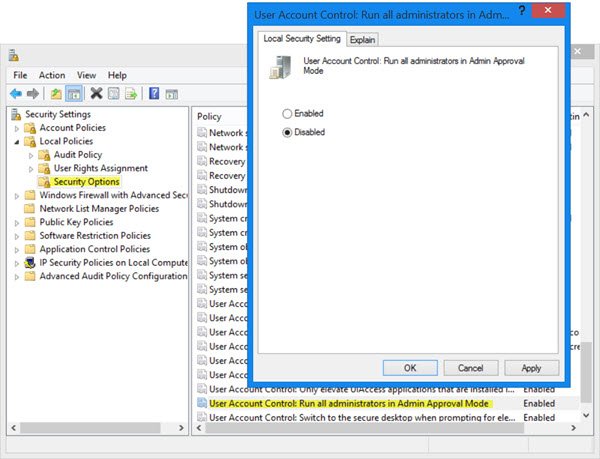

3]Désactivez le mode d’approbation administrateur à l’aide de Secpol

Cours secpol.msc pour ouvrir la politique de sécurité locale et accédez à Politiques locales > Paramètres de sécurité. Dans le volet de droite, vous verrez un paramètre Contrôle de compte d’utilisateur : activer le mode d’approbation administrateur. Double-cliquez dessus et sélectionnez Désactivé.

Ce paramètre de stratégie contrôle le comportement de tous les paramètres de stratégie de contrôle de compte d’utilisateur (UAC) pour l’ordinateur. Si vous modifiez ce paramètre de stratégie, vous devez redémarrer votre ordinateur. Les options sont : (1) Autorisé. (Par défaut) Le mode d’approbation administrateur est activé. Cette stratégie doit être activée et les paramètres de stratégie UAC associés doivent également être définis de manière appropriée pour permettre au compte administrateur intégré et à tous les autres utilisateurs membres du groupe Administrateurs de s’exécuter en mode d’approbation administrateur. (2) Désactivé. Le mode d’approbation administrateur et tous les paramètres de stratégie UAC associés sont désactivés. Si ce paramètre de stratégie est désactivé, Security Center vous avertit que la sécurité globale du système d’exploitation a été réduite.

Attention, cela dégradera la sécurité globale de votre ordinateur !

4]Accorder des privilèges élevés dans Windows 11/10

Un utilisateur standard ne dispose d’aucune autorisation spéciale pour effectuer des modifications dans l’administration du serveur. Il peut ne pas avoir les privilèges suivants : ajouter, supprimer, modifier un utilisateur, arrêter le serveur, créer et administrer un objet de stratégie de groupe, modifier les autorisations de fichiers, etc.

Mais un utilisateur avec des droits d’administrateur peut faire bien plus que l’utilisateur standard. Les droits, cependant, sont accordés après qu’il a reçu des privilèges élevés pour chaque niveau dans l’un des groupes, à savoir, serveur local, domaine et forêt.

Lorsqu’un utilisateur est ajouté à l’un des groupes, il obtient un pouvoir supplémentaire pour faire plus que l’utilisateur standard. Ils obtiennent des droits d’utilisateur supplémentaires. Ce sont les droits ou configurations qui contrôlent « qui » peut faire « quoi » sur l’ordinateur. Lorsqu’il est configuré, chaque ordinateur peut prendre en charge un ensemble unique d’administrateurs contrôlant différentes zones de cet ordinateur.

Il existe plus de 35 droits d’utilisateur par ordinateur. Certains des droits d’utilisateur les plus courants qui contrôlent les privilèges élevés sur un ordinateur sont répertoriés ci-dessous :

- Arrêtez le système

- Forcer l’arrêt du système distant

- Connectez-vous en tant que travail par lots

- Connectez-vous en tant que service

- Sauvegarder et restaurer des fichiers et des répertoires

- Activer la confiance pour la délégation

- Générer des audits de sécurité

- Charger et décharger les pilotes de périphérique

- Gérer le journal d’audit et de sécurité

- S’approprier les fichiers et autres objets

Les droits d’utilisateur sont déployés à l’aide de la stratégie de groupe (Local/Active Directory). Cela ouvre la voie au contrôle de l’accès aux serveurs de manière cohérente.

De plus, chaque fichier, dossier et clé de registre a une liste de contrôle d’accès (ACL). La liste fournit des autorisations standard, telles que

- Controle total

- Modifier

- Lire

Ces autorisations standard permettent une configuration plus facile sur les objets. En bref, l’ACL est une sorte de liste d’utilisateurs, de groupes et/ou d’ordinateurs auxquels des autorisations sont accordées sur l’objet associé à l’ACL.

Ces conseils pratiques peuvent également vous intéresser :

- Prendre possession et contrôle total des clés de registre

- Prenez la pleine propriété des fichiers et dossiers.

![[2023] 6 façons de copier / coller du texte brut sans formatage](https://media.techtribune.net/uploads/2021/03/5-Ways-to-Copy-Paste-Plain-Text-Without-Formatting-on-Your-Computer-shutterstock-website-238x178.jpg)