Les opérateurs de rançongiciels LockBit affirment avoir volé la base de données PayBito qui contient les informations de 100 000 clients, y compris les adresses e-mail et les hachages de mots de passe « faibles ».

L’infâme Gang de rançongiciels LockBit prétend avoir piraté PayBito, un échange mondial de crypto-monnaie, et volé ses données, y compris une base de données contenant les informations de 100 000 clients.

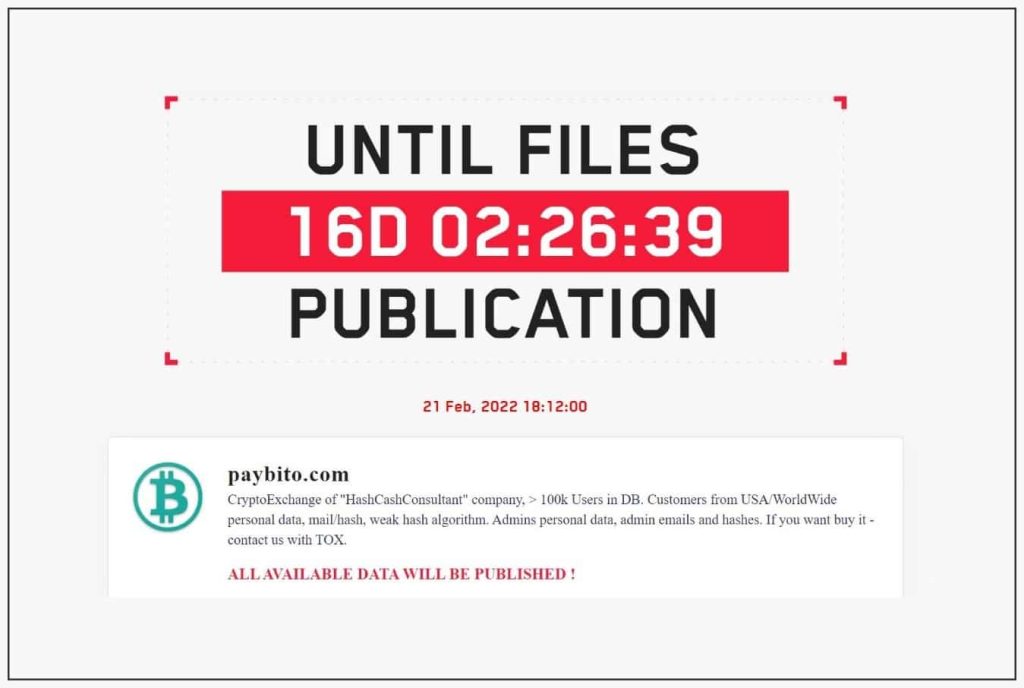

Le groupe a revendiqué l’attentat du jeudi 3 février sur son site officiel sur le soi-disant dark web accessible via le navigateur Tor. Dans son message, les opérateurs du rançongiciel LockBit ont déclaré que la base de données volée contient des informations personnelles sur des clients aux États-Unis et dans d’autres pays du monde.

Il a en outre affirmé que les enregistrements volés avaient des adresses e-mail et un « algorithme de hachage faible » faisant référence à un algorithme de mot de passe qui peut être facilement déchiffré au format texte clair. De plus, les données présumées incluent les données personnelles des administrateurs de l’échange.

« Échange cryptographique de la société » HashCashConsultant « ,> 100 000 utilisateurs dans la base de données. Données personnelles des clients des États-Unis/du monde entier, courrier/hachage, algorithme de hachage faible. Données personnelles des administrateurs, e-mails d’administration et hachages. Si vous souhaitez l’acheter – contactez-nous avec TOX – Toutes les données disponibles seront publiées.«

LockBit

Il convient de noter que l’échange PayBito propose l’achat, la vente et l’échange de Bitcoin, Ether, Bitcoin Cash, Litecoin et plusieurs autres crypto-monnaies. L’échange est géré par HashCash, une société mondiale de blockchain et de services informatiques basée à Palo Alto, en Californie.

Des flux de renseignements sur les menaces comme Dark Tracer et Dark Feed ont également tweeté (1 & 2) à propos de l’attaque présumée de ransomware contre PayBito. Néanmoins, la mauvaise nouvelle est que LockBit prévoit de publier les enregistrements volés présumés le 21 février 2022 si leur demande de rançon n’est pas satisfaite.

Histoire du gang de rançongiciels LockBit

Comme d’autres gangs de rançongiciels, le mode opératoire de LockBit consiste à bloquer l’accès des victimes aux systèmes informatiques en échange du paiement d’une rançon. LockBit, qui est lui-même un logiciel malveillant, recherche automatiquement des cibles précieuses, propage l’infection et crypte tous les systèmes informatiques accessibles sur un réseau.

Le gang de rançongiciels Lockbit est apparu sur le spectre des menaces en septembre 2019 et a fait des vagues en juin 2021 après avoir lancé LockBit 2.0 et recruté de nouveaux partenaires. Le gang prétend offrir « l’exfiltration de données la plus rapide du marché via StealBit », a noté Emsisoft dans le gang. profil.

StealBit est un voleur de données qui peut télécharger 100 Go de données à partir d’un système infecté en 20 minutes. Certaines des victimes précédentes du gang comprennent Bangkok Airways, Accenture, Entreprises en Europe, et Ministère français de la justice, etc.

En ce qui concerne l’attaque présumée de ransomware sur PayBito, au moment de la publication de cet article, l’échange ou HashCash n’avait publié aucune déclaration pour résoudre le problème. Cependant, Hackread.com a contacté la société et cet article sera mis à jour en fonction de leur confirmation ou de leur refus.

Plus d’actualités sur les rançongiciels sur Hackread.com

Une attaque de ransomware contre une prison du Nouveau-Mexique a mis les prisonniers en détention

Europol supprime le service VPN VPNLab utilisé par les opérateurs de ransomwares

Le FBI met en garde contre les pirates qui envoient des clés USB malveillantes pour propager des rançongiciels

Microsoft : un « malware destructeur » simule un rançongiciel pour cibler les organisations ukrainiennes

Les pirates informatiques Cyber-Partisans frappent le système ferroviaire biélorusse avec une attaque de ransomware