Partager c’est aimer!

La crypto-monnaie a explosé en popularité ces jours-ci. Cela est principalement dû au succès du bitcoin et à de nombreuses autres crypto-monnaies qui lui ont emboîté le pas. Alors que le monde se numérise, des crypto-monnaies innovantes et sécurisées sont développées pour répondre aux besoins d’une nouvelle génération de consommateurs. Les crypto-monnaies et les applications cryptographiques deviennent de plus en plus conviviales, avec des fonctionnalités qui permettent une plus grande confidentialité et sécurité. Ces applications ouvrent la voie à un avenir où les monnaies numériques seront utilisées plus fréquemment dans notre vie quotidienne.

Cependant, son utilisation accrue entraîne de nouveaux risques pour les détenteurs de crypto-monnaie. Il existe de nombreuses façons d’empêcher le piratage de votre crypto-monnaie, notamment en utilisant des portefeuilles de stockage à froid, des transactions hors ligne et des portefeuilles matériels. Ces méthodes aideront à garantir que si quelqu’un accède à votre ordinateur ou à votre smartphone, il ne pourra pas accéder à vos clés privées et volera donc tous les fonds que vous pourriez avoir sur eux.

Dans cet article, nous allons discuter du fonctionnement de ces méthodes afin que les parties intéressées puissent mieux protéger leur propre argent ainsi qu’avertir ceux qui ne sont pas encore familiarisés avec les crypto-monnaies.

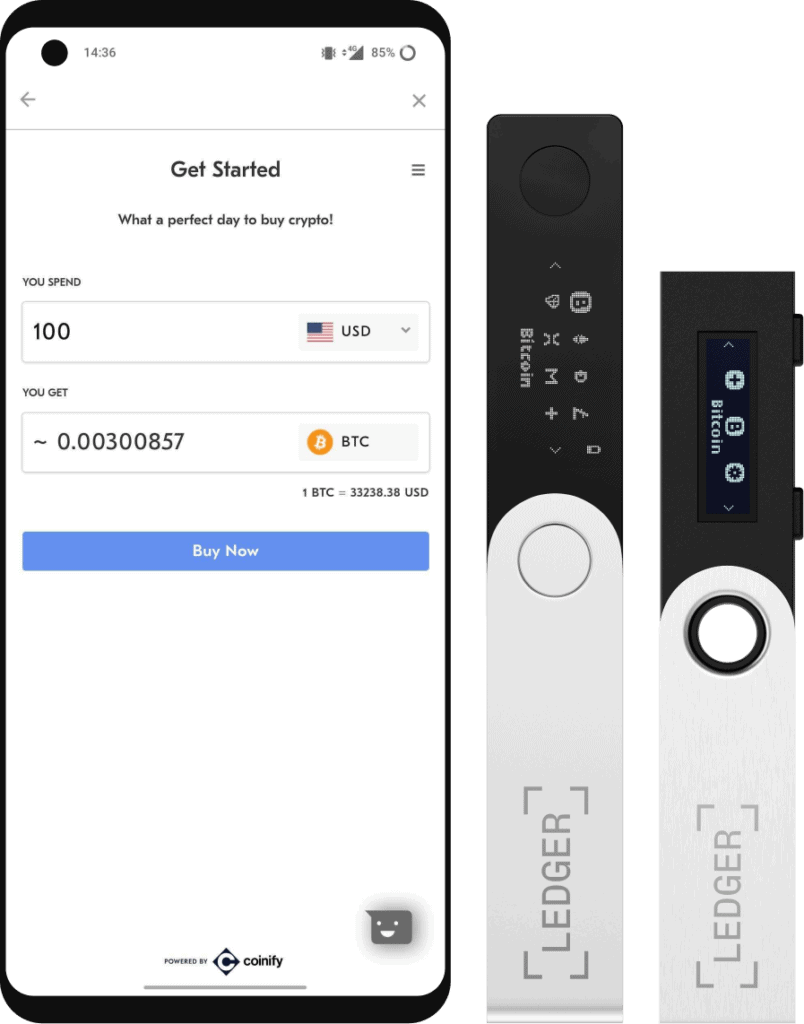

Stockez votre crypto-monnaie hors ligne dans un portefeuille matériel

La crypto-monnaie est une monnaie numérique qui peut être utilisée en échange de biens et de services. Certaines entreprises utilisent leur forme de crypto-monnaie qui peut être appelée jetons, qui ne peut être utilisée que pour les biens ou services de cette entreprise particulière. Bien qu’il existe plus de 10 000 crypto-monnaies différentes, la plus connue sur le marché est actuellement le Bitcoin. Les crypto-monnaies fonctionnent grâce à une technologie décentralisée appelée Blockchain. Parce que les crypto-monnaies sont des investissements, elles doivent être protégées en toute sécurité contre toute forme d’attaque malveillante. Les pirates sont constamment à l’affût, à la recherche de cibles faciles et la dernière chose dont vous avez besoin est de devenir une victime. Les Hot Wallets sont toujours connectés à Internet, ce qui les rend vulnérables aux attaques. Des exemples de ceux-ci sont les portefeuilles de bureau, d’échange et mobiles. Les portefeuilles froids tels que les portefeuilles papier ne sont pas connectés à Internet, ce qui en fait une option plus sûre. Les portefeuilles matériels sont souvent considérés comme les meilleurs. Ce sont des appareils physiques, à travers lesquels votre crypto est maintenu hors ligne, et vous stockez vos clés dans un appareil privé. Cela protège votre crypto contre les pirates, mais votre crypto est toujours facilement disponible en cas de besoin. Les portefeuilles matériels sont des portefeuilles froids, ce qui signifie que, parce qu’ils sont hors ligne, votre crypto est sécurisée.

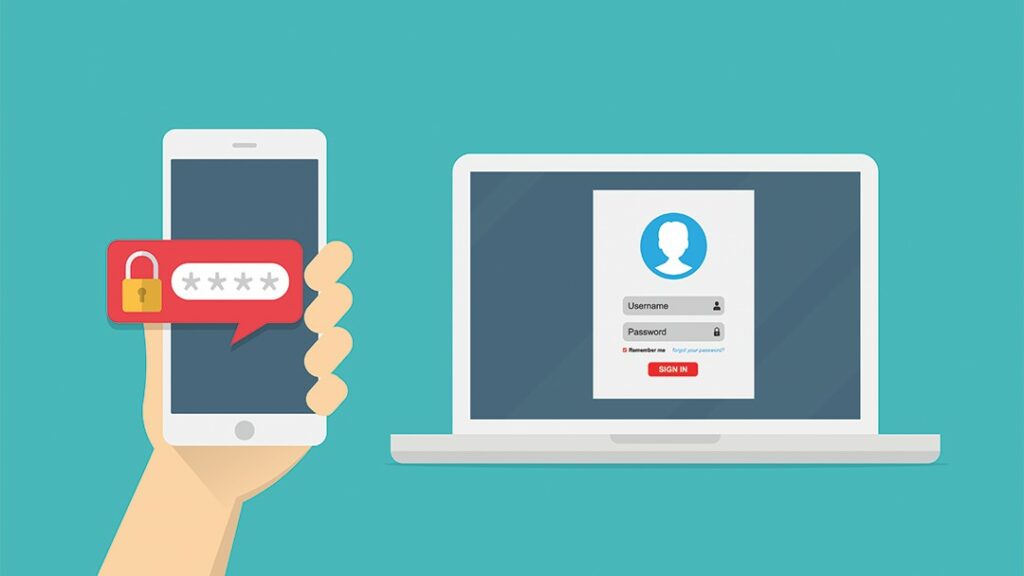

Authentification à 2 facteurs

2FA a été largement utilisé comme mesure de sûreté et de sécurité supplémentaire et constitue une couche de sécurité intégrale qui doit toujours être utilisée. L’ID de portefeuille et le mot de passe que vous recevez initialement lors de la configuration de votre compte crypto sont les premières couches, mais une fois que 2FA a été configuré, vous recevrez un code unique qui est généré pour et activera chaque connexion. Vous pouvez choisir d’utiliser Yubikey, l’authentification Google ou sélectionner l’option d’envoi d’un SMS sur votre appareil mobile. Le raisonnement derrière l’utilisation de 2FA est simple. Les mots de passe, quelle que soit leur force, sont vulnérables et peuvent être compromis. Même si un pirate obtient votre mot de passe, il n’aura pas accès à la deuxième étape d’authentification puisque la clé vous appartient. Vous bénéficiez de la protection supplémentaire d’un code généré chaque fois que vous vous connectez, ce qui est un moyen de dissuasion utile pour les pirates en ligne. La méthode 2FA la plus recommandée est Google Authenticator car elle est gratuite et génère un nouveau code toutes les 30 secondes.

N’utilisez jamais le même mot de passe pour plusieurs comptes

Il ne faut pas être un spécialiste des fusées pour comprendre que les humains sont le maillon le plus faible de la cybersécurité. L’utilisation du même mot de passe ou même de variantes du même mot de passe sur différents comptes les rend tous également vulnérables. Cela signifie que si un pirate parvient à percer l’un de vos comptes, le reste devient un jeu équitable. Chaque spécialiste de la sécurité vous conseillera qu’un mot de passe unique et fort pour chaque compte est un élément essentiel de votre sécurité en ligne, et ceux qui craignent de les oublier peuvent utiliser un gestionnaire de mots de passe.

La technologie a été créée pour rendre la vie plus facile, et l’innovation constante s’accompagne de changements constants. Nous ne devons cependant jamais négliger nos actifs ou tenir leur sécurité pour acquise. Un exemple simple est l’achat d’un nouveau téléphone. L’un de vos tout premiers achats avec est un protecteur d’écran ou de téléphone. De même, avec votre crypto-monnaie, vous investissez de l’argent durement gagné qui doit être protégé. Les portefeuilles rigides sont une excellente innovation, et comme le montre le 2FA, il n’y a pas trop de sécurité. Utilisés en tandem, ces outils seront le cauchemar d’un pirate informatique.